「情報セキュリティマネジメントシステム」の版間の差分

編集の要約なし |

編集の要約なし |

||

| 4行目: | 4行目: | ||

<div id="manual"> | <div id="manual"> | ||

=='''一般要求事項'''== | =='''一般要求事項'''== | ||

組織は、事業の活動全般および直面するリスクを考慮し、ISMSを確立・導入・運用・監視・見直・維持・改善をする。これはPDCAプロセスに基づいて行わなければならない。 | |||

つまり、情報セキュリティマネジメントシステムを構築、維持、管理することで、'''利害関係者による適正な評価、判断が得られ、信頼をも得ることができるよう十分に設計されたものである。'''<br><br> | |||

''' | |||

<div class="example"> | <div class="example"> | ||

===情報セキュリティとは | ===情報セキュリティとは=== | ||

情報セキュリティとは、情報を安全な状態にしておくことである。<br> | |||

ISO27001では、情報セキュリティを「情報の機密性、完全性、可用性を維持すること」と定義している。<br> | |||

つまり、情報セキュリティの基本は、'''機密性'''、'''完全性''' | つまり、情報セキュリティの基本は、'''<em>機密性</em>'''、'''<em>完全性</em>'''、'''<em>可用性</em>'''という3つの用件を満たしている状態といえる。<br><br> | ||

'''機密性…許可された者が、許可された時に、許可された場所で利用できる状態''' ・・・例)不正アクセスや過失などによる情報漏洩や流出からの保護<br> | |||

'''機密性…許可された者が、許可された時に、許可された場所で利用できる状態''' | '''完全性…資産の正確さ及び完全さを保護している状態''' ・・・例)データの誤入力、誤処理などからの保護<br> | ||

'''可用性…情報資産を利用したいときに利用できる状態''' ・・・例)システム障害などからの保護<br><br> | |||

'''完全性…資産の正確さ及び完全さを保護している状態''' | [[画像:ims02.jpg]] | ||

'''可用性…情報資産を利用したいときに利用できる状態''' | |||

</div> | </div> | ||

<div class="example"> | <div class="example"> | ||

===情報セキュリティマネジメントの必要性=== | ===情報セキュリティマネジメントの必要性=== | ||

企業活動全般において、情報資産( | 企業活動全般において、情報資産(情報・情報処理施設)は必要不可欠である。また、情報資産は経営戦略、業務プロセスと密接な関係にあると言える。<br> | ||

その中で、'''情報資産が利用できなくなると、顧客や取引先に多大な影響を与える'''ことになり、情報資産が企業経営に与える影響は計り知れない。<br> | |||

<div class="example"> | <div class="example"> | ||

'''→ ポイント'''<br> | '''→ ポイント'''<br> | ||

情報資産が企業経営に影響を及ぼす場合は、 | 情報資産が企業経営に影響を及ぼす場合は、'''経営者の責任が問われることになる'''。<br> | ||

つまり、<em>情報セキュリティマネジメントシステムを構築し、リスクを回避する必要</em>がある。 | つまり、<em>情報セキュリティマネジメントシステムを構築し、リスクを回避する必要</em>がある。 | ||

</div> | </div> | ||

2010年3月18日 (木) 12:34時点における最新版

教育資料01の情報セキュリティマネジメントシステムです。

ISMS教育資料|ISMSの内部監査、及びマネジメントレビュー→

一般要求事項

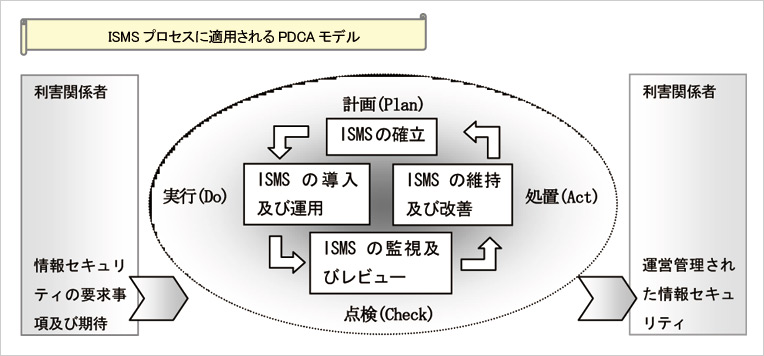

組織は、事業の活動全般および直面するリスクを考慮し、ISMSを確立・導入・運用・監視・見直・維持・改善をする。これはPDCAプロセスに基づいて行わなければならない。

つまり、情報セキュリティマネジメントシステムを構築、維持、管理することで、利害関係者による適正な評価、判断が得られ、信頼をも得ることができるよう十分に設計されたものである。

情報セキュリティとは

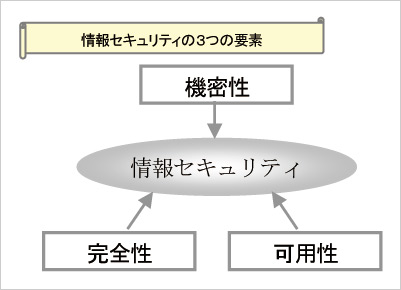

情報セキュリティとは、情報を安全な状態にしておくことである。

ISO27001では、情報セキュリティを「情報の機密性、完全性、可用性を維持すること」と定義している。

つまり、情報セキュリティの基本は、機密性、完全性、可用性という3つの用件を満たしている状態といえる。

機密性…許可された者が、許可された時に、許可された場所で利用できる状態 ・・・例)不正アクセスや過失などによる情報漏洩や流出からの保護

完全性…資産の正確さ及び完全さを保護している状態 ・・・例)データの誤入力、誤処理などからの保護

可用性…情報資産を利用したいときに利用できる状態 ・・・例)システム障害などからの保護

情報セキュリティマネジメントの必要性

企業活動全般において、情報資産(情報・情報処理施設)は必要不可欠である。また、情報資産は経営戦略、業務プロセスと密接な関係にあると言える。

その中で、情報資産が利用できなくなると、顧客や取引先に多大な影響を与えることになり、情報資産が企業経営に与える影響は計り知れない。

→ ポイント

情報資産が企業経営に影響を及ぼす場合は、経営者の責任が問われることになる。

つまり、情報セキュリティマネジメントシステムを構築し、リスクを回避する必要がある。

情報セキュリティマネジメントシステム(ISMS)の確立及び運用管理

情報セキュリティマネジメントシステム(ISMS)とはなにか?

ISMSとは、情報セキュリティが関わる組織の目標を達成するために必要なマネジメントを効率的・効果的に行う為の仕組みである。このマネジメントシステムにおいて重要な事は、その管理が継続的かつ有効に機能する事である。そのためには、組織においてPDCAモデルが確立されている必要がある。

1:計画(ISMS の確立)

組織の全般的方針及び目的に従った結果を出すための,リスクマネジメント及び情報セキュリティの改善に関連した,ISMS 基本方針,目的,プロセス及び手順の確立

2:実行(ISMS の導入及び運用)

ISMS 基本方針,管理策,プロセス及び手順の導入及び運用

3:点検(ISMS の監視及びレビュー)

ISMS 基本方針,目的及び実際の経験に照らした,プロセスのパフォーマンスのアセスメント(適用可能ならば測定),及びその結果のレビューのための経営陣への報告

4:処置(ISMS の維持及び改善)

ISMS の継続的な改善を達成するための,ISMS の内部監査及びマネジメントレビューの結果又はその他の関連情報に基づいた,是正処置及び予防処置の実施

→ ポイント

つまり、情報セキュリティマネジメントシステムにおいては、PDCAモデルを継続的に回す事で、セキュリティレベルをより確実なものとして運用を行う事が出来る。

ISMS構築手順、基本的枠組み

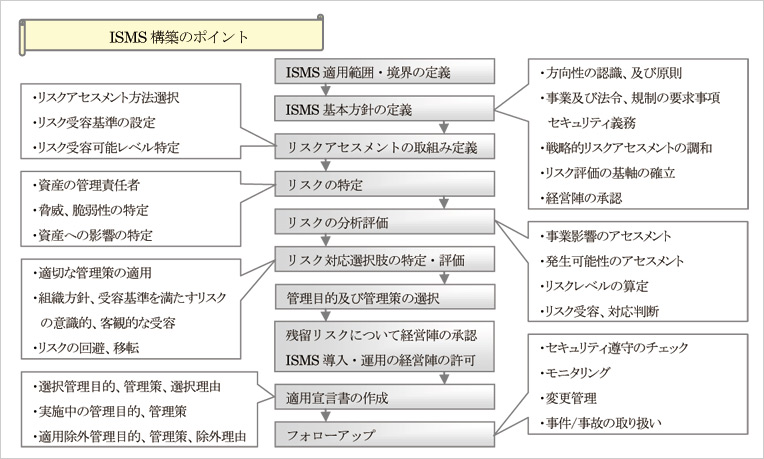

ISMSでは、次の手順においてマネジメントシステムを構築している。

→ ポイント

ISMSの構築は、「方針の定義 → リスクの特定・分析・評価 → 管理策の選択 → 経営陣の承認・許可」の過程を経て確立される。また確立されたマネジメントシステムは、PDCAモデルを通して運用、管理されます。