「情報セキュリティマネジメントシステム」の版間の差分

編集の要約なし |

編集の要約なし |

||

| 10行目: | 10行目: | ||

<div class="example"> | <div class="example"> | ||

=== | ===『情報セキュリティとは(情報セキュリティの定義)』=== | ||

情報セキュリティとは、簡単に言えば、情報を安全な状態にしておくことである。<br> | |||

ISO27001では、情報セキュリティを「情報の機密性、完全性及び可用性を維持する事」と定義している。<br> | |||

つまり、情報セキュリティの基本は、'''機密性'''、'''完全性'''及び'''可用性'''という3つの用件を満たしている状態といえる。<br><br> | |||

[[画像:ims01.jpg]]<br> | |||

''' | |||

< | |||

</div> | </div> | ||

<div class="example"> | <div class="example"> | ||

=== | ===情報セキュリティマネジメントの必要性== | ||

企業活動全般において、情報資産(情報及び情報処理施設)は必要不可欠なものとなっている。また、情報資産は経営戦略、業務プロセスと密接な関係にあると言える。その中で、情報資産が利用できなくなると、顧客や取引先に多大な影響を与える事になり、情報資産が企業経営に与える影響は計り知れない。<br> | |||

<div class="example"> | <div class="example"> | ||

'''当社では「施設・設備管理規定」で定めている。'''<br> | '''当社では「施設・設備管理規定」で定めている。'''<br> | ||

2010年3月17日 (水) 15:01時点における版

教育資料01の情報セキュリティマネジメントシステムです。

ISMS教育資料|ISMSの内部監査、及びマネジメントレビュー→

一般要求事項

≪一般≫

この規格の目的から、この規格で使われるプロセスはPDCAモデルに基づいている。

つまり、情報セキュリティマネジメントシステムを構築、維持、管理する事で、利害関係者による適正な評価、判断が得られ、信頼をも享受することができるよう十分に設計されたものである。

『情報セキュリティとは(情報セキュリティの定義)』

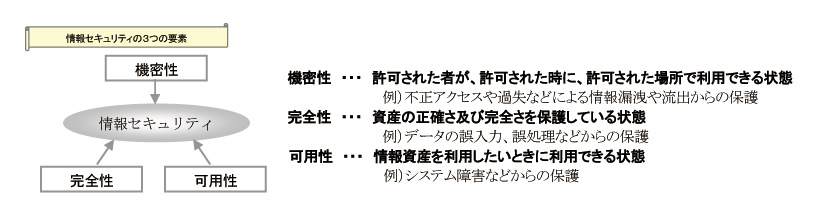

情報セキュリティとは、簡単に言えば、情報を安全な状態にしておくことである。

ISO27001では、情報セキュリティを「情報の機密性、完全性及び可用性を維持する事」と定義している。

つまり、情報セキュリティの基本は、機密性、完全性及び可用性という3つの用件を満たしている状態といえる。

=情報セキュリティマネジメントの必要性

企業活動全般において、情報資産(情報及び情報処理施設)は必要不可欠なものとなっている。また、情報資産は経営戦略、業務プロセスと密接な関係にあると言える。その中で、情報資産が利用できなくなると、顧客や取引先に多大な影響を与える事になり、情報資産が企業経営に与える影響は計り知れない。

当社では「施設・設備管理規定」で定めている。

- ・ISMS事務局にて調整・検討を行い、ISMS委員会(社長・役員も所属)にて承認を得る。

秘密保持契約 [A6.1.5]

【管理策】

情報保護に対する組織の必要を反映する秘密保持契約又は守秘義務契約のための要求事項は、特定し、定めに従ってレビューしなければならない。

【解説】

会社と従業員との間で交わす秘密保持契約には、秘密情報を保護するための要求事項を取り上げる。

秘密保持契約に関する要求事項は、定期的に、及びこれら要求に影響する変化が発生した場合にレビューしなければならない。

当社では「要員管理規定」で定めている。

- ・社員は「機密保持誓約書」の提出、派遣社員は「機密保持契約書」の締結を行う。

- ・内容についてはISMS管理責任者がレビューする。

情報セキュリティの独立したレビュー[A6.1.8]

【管理策】

情報セキュリティ及びその実施のマネジメントに対する組織の取組み(例えば、情報セキュリティのための管理目的、管理策、方針、プロセス、手順)について、あらかじめ計画した間隔で、又はセキュリティの実施に重大な変化が生じた場合に、独立したレビューを実施しなければならない。

【解説】

ISMSを構築したら、その内容とそれが確実に実施されているかどうかをレビューしなければならない。レビューは日常業務の枠から独立した形で、定期的又は業務や情報施設、ISMSに大きな変更があった場合に行う。

当社では「セキュリティマニュアル」で定めている。

- ・マネジメントレビュー、内部監査にてレビューを行っている。

外部組織[A6.2]

【目的】

外部組織によってアクセス、処理、通信、又は管理される組織の情報及び情報処理施設のセキュリティを維持するため。

外部組織に関係したリスクの識別[A6.2.1]

【管理策】

外部組織がかかわる業務プロセスからの、組織の情報及び情報処理施設に対するリスクを識別しなければならない。また、外部組織にアクセスを許可する前に適切な管理策を実施しなければならない。

【解説】

第三者が情報処理施設及び設備へのアクセスすることの必要性、アクセスを許可した場合に生じるリスクなどについて評価し、その結果をふまえて必要な管理策を講じる。

当社では「施設・設備管理規定」で定めている。

- ・管理レベルにより、社内エリアを区分し、入退管理を実施する。

- ・身分証による識別/施設入退室管理表によるビジターバッジ・入館証発行/昼休み・18時~9時の施錠/受渡場所の設定/作業時の社員立会など

第三者との契約におけるセキュリティ[A6.2.3]

【管理策】

組織の情報若しくは情報処理施設が関係するアクセス・処理・通信・管理にかかわる第三者との契約、又は情報処理施設に製品・サービスを追加する第三者との契約は、関連するすべてのセキュリティ要求事項を取り上げなければならない。

【解説】

情報処理や社内の情報処理設備の管理を外部委託する場合は、その委託先と外部委託に関係する要求事項(責任範囲・守秘義務・損害賠償・注意義務など)について明確に定めた契約を締結する。

当社では「外部組織管理規定」「外部委託管理規定」で定めている。

- ・外部委託先起業とは機密保持契約を締結している。

Bold text